Tujuan

SOP ini bertujuan untuk memberikan pedoman yang sistematis dan terstandarisasi dalam menangani insiden keamanan siber di lingkungan perusahaan. Dengan adanya SOP ini, perusahaan diharapkan mampu merespons insiden secara cepat, tepat, dan terkoordinasi sehingga dampak kerugian dapat diminimalkan. Selain itu, SOP ini juga bertujuan untuk memastikan kepatuhan terhadap peraturan perundang-undangan di Indonesia terkait perlindungan data dan keamanan sistem elektronik, serta meningkatkan kesiapan organisasi dalam menghadapi ancaman siber yang semakin kompleks.

Ruang Lingkup

SOP ini berlaku untuk seluruh unit kerja di perusahaan yang menggunakan, mengelola, atau memiliki akses terhadap sistem informasi dan data elektronik. Ruang lingkup mencakup seluruh jenis insiden keamanan siber, termasuk namun tidak terbatas pada peretasan, malware, phishing, kebocoran data, serangan DDoS, dan penyalahgunaan akses internal. SOP ini juga mencakup proses identifikasi, pelaporan, analisis, mitigasi, pemulihan, hingga evaluasi pasca-insiden, serta melibatkan seluruh karyawan, tim IT, manajemen, dan pihak ketiga yang terkait.

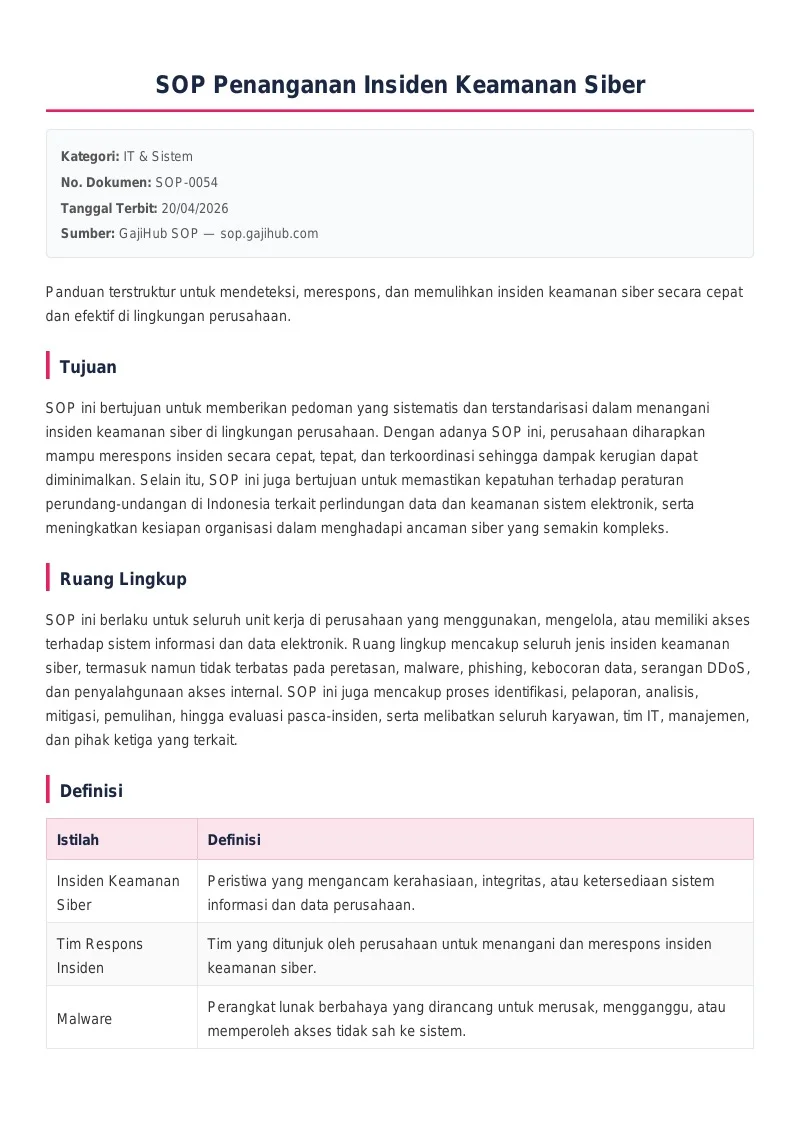

Definisi

| Istilah | Definisi |

|---|---|

| Insiden Keamanan Siber | Peristiwa yang mengancam kerahasiaan, integritas, atau ketersediaan sistem informasi dan data perusahaan. |

| Tim Respons Insiden | Tim yang ditunjuk oleh perusahaan untuk menangani dan merespons insiden keamanan siber. |

| Malware | Perangkat lunak berbahaya yang dirancang untuk merusak, mengganggu, atau memperoleh akses tidak sah ke sistem. |

| Data Pribadi | Setiap data tentang individu yang teridentifikasi atau dapat diidentifikasi secara langsung maupun tidak langsung. |

| Forensik Digital | Proses pengumpulan dan analisis bukti digital untuk investigasi insiden keamanan. |

Tanggung Jawab

| Pihak | Tanggung Jawab |

|---|---|

| Manajemen Puncak | Menyetujui kebijakan keamanan siber, menyediakan sumber daya, dan memastikan kepatuhan terhadap regulasi. |

| Tim IT/Keamanan Informasi | Melakukan deteksi, analisis, mitigasi, dan pemulihan insiden serta menjaga keamanan sistem. |

| Karyawan | Melaporkan indikasi insiden keamanan siber dan mematuhi kebijakan keamanan perusahaan. |

| Tim Legal dan Kepatuhan | Memastikan penanganan insiden sesuai dengan hukum dan regulasi yang berlaku di Indonesia. |

| Vendor/Pihak Ketiga | Mendukung proses penanganan insiden sesuai dengan perjanjian kerja sama dan standar keamanan. |

Prosedur

Tahap 1: Identifikasi dan Deteksi Insiden

Tahap awal untuk mengenali adanya potensi atau kejadian insiden keamanan siber melalui sistem monitoring maupun laporan pengguna.

- Melakukan pemantauan sistem secara real-time menggunakan tools keamanan seperti SIEM atau antivirus.

- Menerima dan mencatat laporan dari karyawan atau pengguna terkait aktivitas mencurigakan.

- Mengidentifikasi indikator kompromi seperti akses tidak sah, lonjakan trafik, atau perubahan sistem yang tidak wajar.

Penanggung Jawab: Tim IT/Keamanan Informasi

Dokumen: Log Sistem, Form Laporan Insiden, Dashboard Monitoring Keamanan

Tahap 2: Pelaporan dan Eskalasi

Tahap pelaporan insiden kepada pihak terkait dan eskalasi sesuai tingkat keparahan insiden.

- Mencatat detail insiden dalam form laporan insiden secara lengkap dan akurat.

- Mengklasifikasikan tingkat keparahan insiden berdasarkan dampak dan urgensi.

- Melaporkan insiden kepada manajemen dan tim terkait sesuai jalur komunikasi yang telah ditetapkan.

Penanggung Jawab: Tim IT dan Karyawan Pelapor

Dokumen: Form Laporan Insiden, Matriks Klasifikasi Insiden, Daftar Kontak Darurat

Tahap 3: Analisis dan Investigasi

Tahap untuk menganalisis penyebab insiden dan mengumpulkan bukti digital untuk keperluan investigasi.

- Melakukan analisis forensik terhadap sistem yang terdampak untuk menemukan sumber serangan.

- Mengumpulkan dan mengamankan bukti digital tanpa merusak integritas data.

- Mengidentifikasi kerentanan yang dimanfaatkan oleh pelaku dan dampak yang ditimbulkan.

Penanggung Jawab: Tim IT/Forensik Digital

Dokumen: Laporan Analisis Insiden, Data Log Forensik, Checklist Investigasi

Tahap 4: Penanganan dan Mitigasi

Tahap untuk menghentikan insiden dan mencegah penyebaran dampak lebih lanjut.

- Mengisolasi sistem yang terdampak dari jaringan untuk mencegah penyebaran.

- Menghapus malware atau akses tidak sah dari sistem.

- Melakukan patching atau perbaikan pada celah keamanan yang ditemukan.

Penanggung Jawab: Tim IT/Keamanan Informasi

Dokumen: Checklist Mitigasi, Laporan Tindakan Perbaikan, Dokumen Patch Management

Tahap 5: Pemulihan Sistem

Tahap untuk mengembalikan sistem ke kondisi normal dan memastikan operasional berjalan kembali.

- Melakukan pemulihan data dari backup yang aman dan terbaru.

- Memastikan sistem telah bersih dari ancaman sebelum diaktifkan kembali.

- Melakukan pengujian sistem untuk memastikan tidak ada gangguan lanjutan.

Penanggung Jawab: Tim IT

Dokumen: Dokumen Backup dan Recovery, Laporan Uji Sistem, Checklist Pemulihan

Tahap 6: Evaluasi dan Pelaporan Akhir

Tahap evaluasi pasca-insiden untuk meningkatkan sistem dan mencegah kejadian serupa.

- Menyusun laporan akhir insiden yang mencakup kronologi, dampak, dan tindakan yang diambil.

- Melakukan evaluasi terhadap efektivitas respons dan prosedur yang digunakan.

- Menyusun rekomendasi perbaikan dan melakukan sosialisasi kepada seluruh pihak terkait.

Penanggung Jawab: Tim IT dan Manajemen

Dokumen: Laporan Akhir Insiden, Dokumen Evaluasi, Rencana Tindak Lanjut

Dokumen Terkait

- Form Laporan Insiden Keamanan Siber

- Kebijakan Keamanan Informasi Perusahaan

- Dokumen Backup dan Recovery Data

- Matriks Klasifikasi Insiden

- Checklist Audit Keamanan IT

Referensi

- Undang-Undang No. 27 Tahun 2022 tentang Perlindungan Data Pribadi

- Peraturan Pemerintah No. 71 Tahun 2019 tentang Penyelenggaraan Sistem dan Transaksi Elektronik

- Peraturan Menteri Kominfo No. 5 Tahun 2020 tentang Penyelenggara Sistem Elektronik

- ISO/IEC 27001:2013 Sistem Manajemen Keamanan Informasi

- NIST Cybersecurity Framework

Bagikan SOP ini: